IT-Sicherheitskonzept

Geltungsbereich

Dieses IT - Sicherheitskonzept gilt strukturell für alle

Systemkomponenten des Freifunknetzes, welche vom

Förderverein Freifunk Halle e. V. selbst betrieben oder

verwaltet werden.

Ferner gilt dieses Dokument für den Vorstand des

Förderverein Freifunk Halle e. V. und vom Vorstand mit der

Verwaltung von Systemkomponenten des Freifunknetzes

Beauftragten.

Sicherheitsziele

Ziel

ist ein möglichst störungsfreier Betrieb aller Systemkomponenten

des Freifunknetzes.

Maßnahmen

zur Datensicherheit (Integrität und Vertraulichkeit) erfolgt

entsprechend den gesetzlichen Erfordernissen.

Betriebsführung

Die

Betriebsführung obliegt dem Vorstand und mit der Verwaltung

Beauftragten.

Zuverlässigkeit

von Verantwortlichen

Der Vorstand ist dafür verantwortlich, dass mit der

Verwaltung nur Personen beauftragt werden, die über die

notwendige Zuverlässigkeit und Fachkunde verfügen.

Endet

die Beauftragung einer Person als Verwalter sind die Befugnisse

wieder zu entziehen.

Sicherheit

von Systemkomponenten

Unautorisierter

physischer Zugang zu Systemkomponenten ist durch Maßnahmen zu

verhindern, die für das bestehende Risiko angemessen sind.

Kritische

oder sensible Systemkomponenten sind in entsprechend gesicherten

Bereichen unterzubringen.

Es

ist sicherzustellen, dass sicherheitskritische Daten wie

Passwörter, private kyptographische Schlüssel Unbefugten nicht

zugänglich gemacht werden.

Systemkomponenten

sind möglichst auf dem Stand der Technik zu halten.

Die

notwendigen Informationen zu Systemkomponenten sind vorzuhalten.

Systemkomponenten

im Außenbereich sind durch geeignete und dem Wert der Anlage

entsprechende Maßnahmen gegen Umwelteinflüsse zu schützen.

Sicherheit

der Betriebsstoffe

Für

Systemkomponenten kann eine unterbrechungsfrei Energieversorgung

nicht gewährleistet werden.

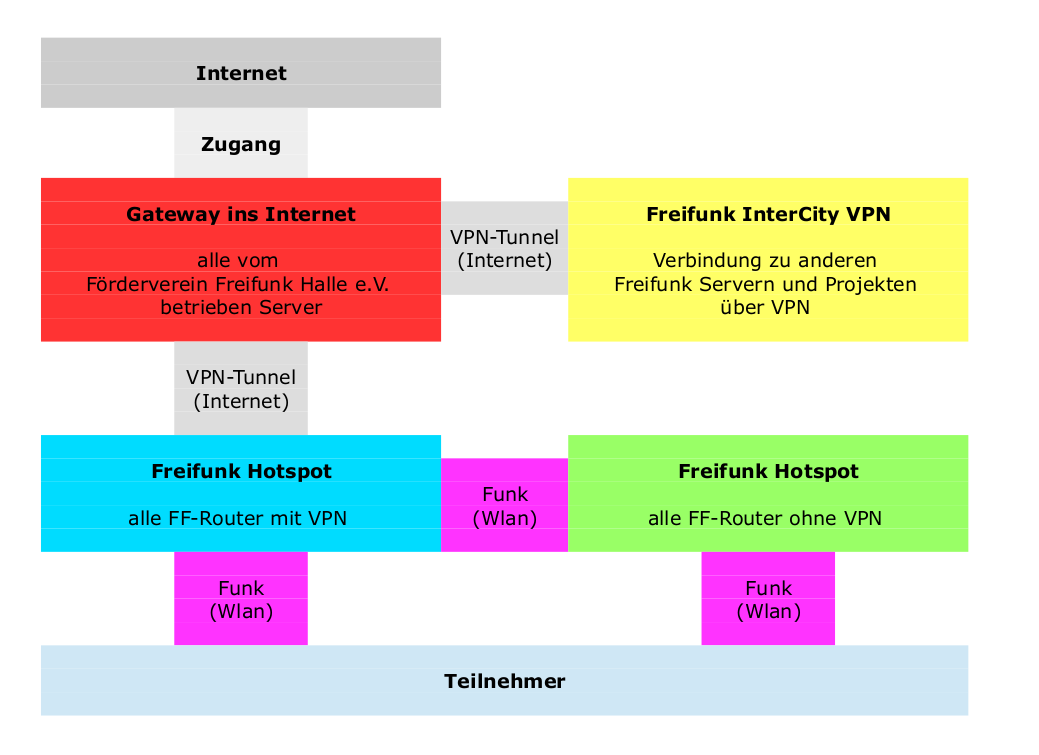

Der

Datenverkehr wird zum Teil über VPN-Tunnel durch das Internet

übertragen. Fällt das Internet in Teilen oder ganz aus, so wirkt

sich dieses auf die Verfügbarkeit aus.

Der

Datenverkehr wird zum Teil über Funk (WLAN) übertragen. Die

Übertragung über Funk ist störanfällig, was sich auf die

Verfügbarkeit auswirken kann.

Teilnehmer

(Nutzer)

Die Nutzung des Freifunknetzes ist barrierefrei, die

Teilnehmer des Freifunknetzes verbinden sich mit seinem

Endgerät mit dem jeweiligen Freifunk - Hotspot (WLAN).

Der Teilnehmer muss sich dafür weder anmelden noch

identifizieren. Dies schützt zugleich die

Persönlichkeitsrechte der Nutzer.

Die

Nutzungsbestimmungen (Regeln) stehen in der jeweils aktuellen

Fassung auf unserer Webseite.

Anlagen:

Begriffsbestimmung

Grundsätzliche

Struktur des Freifunknetzes

Beispiel

Topologie

Beispiel

FF-Router

Anlage 1

Begriffsbestimmung

Freifunkrouter

(kurz FF-Router) sind Wlan-Router mit einer speziellen Software

sogenannt die Freifunkfirmware.

Eigentümer

des FF-Router ist derjenige, dem der FF-Router (Hardware) gehört.

Besitzer

des FF-Routers ist derjenige, in dessen Besitz sich der FF-Router

(Hardware) befindet.

Betreiber

des FF-Routers ist derjenige, der Standort und Energie für den

FF-Router zur Verfügung stellt.

Verwalter

des FF-Routers ist derjenige der passwortgeschützten Zugang zum

FF-Router hat und Einstellungen am FF-Router ändern kann.

Betreiber des Freifunknetzes ist der Förderverein Freifunk Halle e.V..

Anlage 2

Grundsätzliche Struktur des Freifunknetzes

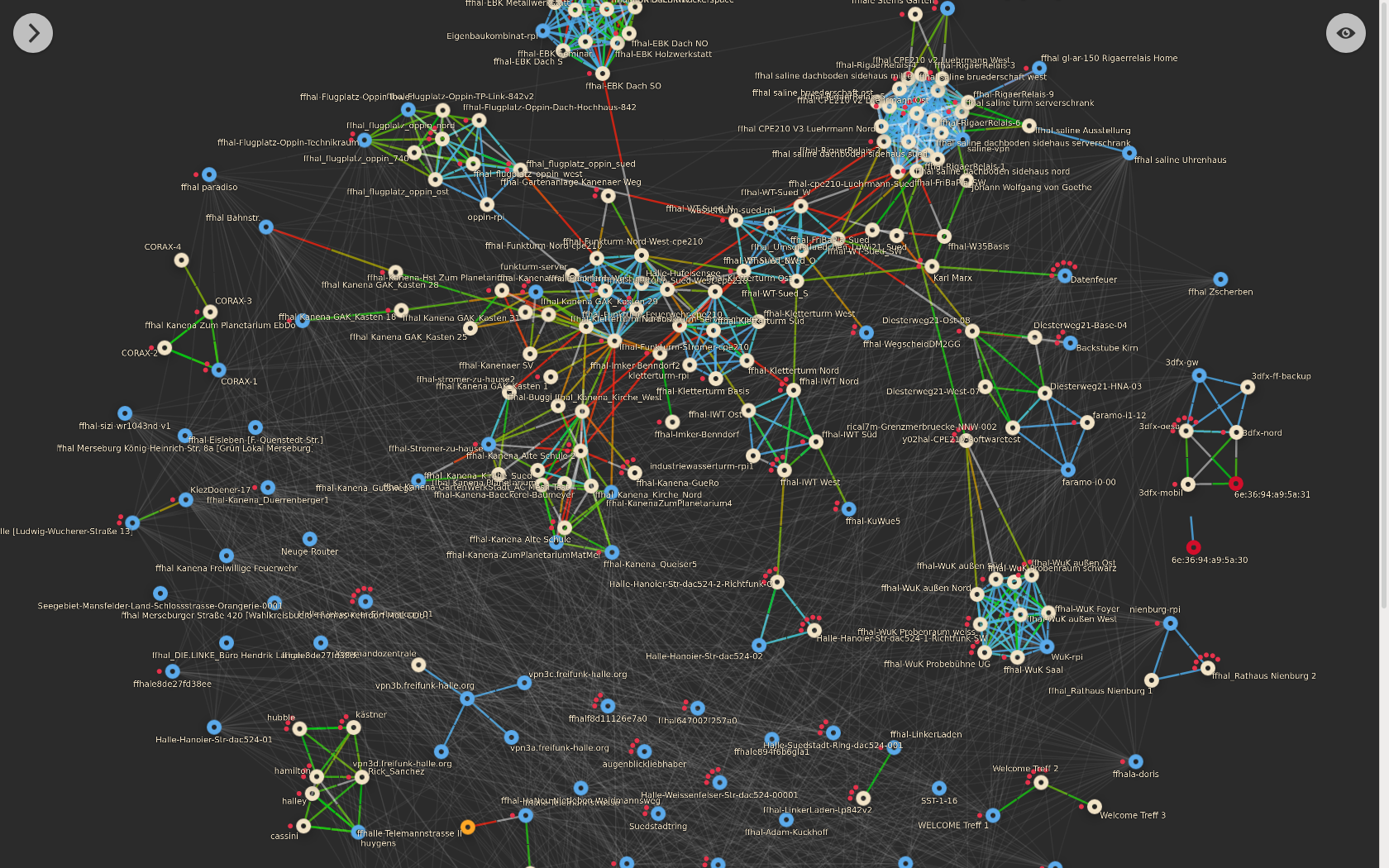

Anlage 3

Beispiel Topologie

Die Topologie ist dynamisch und ändert sich systembedingt ständig.

Anlage 4

Beispiel FF-Router